Amazon anunció que identificó y desmanteló una campaña de watering hole oportunista atribuida al grupo de ciberespionaje APT29, vinculado al Servicio de Inteligencia Exterior de Rusia (SVR).

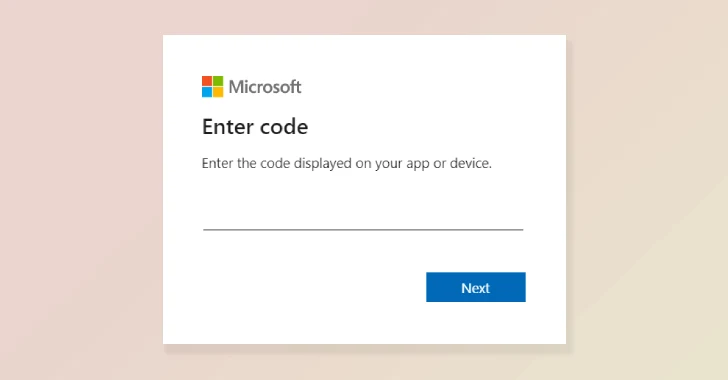

Según explicó CJ Moses, director de seguridad de la información de Amazon, la operación utilizaba sitios web comprometidos que redirigían a los visitantes hacia infraestructura maliciosa diseñada para engañar a los usuarios y hacerlos autorizar dispositivos controlados por los atacantes mediante el flujo de autenticación por código de dispositivo de Microsoft.

¿Quién es APT29?

APT29, también conocido como BlueBravo, Cozy Bear, Midnight Blizzard y otros alias, es un grupo de ciberespionaje patrocinado por el Estado ruso, reconocido por su sofisticación y persistencia. En los últimos meses ha estado vinculado a:

- Ataques con archivos RDP maliciosos dirigidos a entidades ucranianas.

- Métodos de phishing que incluyen device code phishing y device join phishing para comprometer cuentas de Microsoft 365.

- Campañas altamente dirigidas, como la reportada por Google en junio de 2025, que abusaba de contraseñas específicas de aplicaciones para acceder a correos electrónicos de víctimas.

La campaña interrumpida por Amazon

El equipo de inteligencia de amenazas de Amazon descubrió que los atacantes inyectaban código JavaScript en sitios legítimos para redirigir aproximadamente al 10% de los visitantes hacia dominios controlados por APT29, como findcloudflare[.]com, que simulaban páginas de verificación de Cloudflare para parecer legítimas.

El objetivo final era lograr que las víctimas ingresaran un código de dispositivo válido generado por los atacantes en una página de inicio de sesión de Microsoft, otorgándoles así acceso directo a las cuentas y datos de las víctimas.

Este método ya había sido documentado previamente por Microsoft y Volexity en febrero de 2025.

Técnicas de evasión

La campaña también destacó por el uso de múltiples técnicas de ocultamiento:

- Codificación en Base64 para disfrazar el código malicioso.

- Cookies para evitar redirecciones repetidas a un mismo visitante.

- Migración constante a nueva infraestructura en la nube cuando los dominios eran bloqueados.

Amazon confirmó que, incluso tras trasladar parte de sus operaciones fuera de AWS hacia otros proveedores de nube, el grupo continuó siendo monitoreado y sus actividades interrumpidas. Durante este proceso, los atacantes registraron nuevos dominios, como cloudflare.redirectpartners[.]com, con el mismo fin de engañar a las víctimas mediante flujos de autenticación de Microsoft.

Conclusión

Este caso evidencia la evolución constante de APT29 y su capacidad de escalar operaciones para ampliar el alcance de su recopilación de inteligencia. La interrupción de esta campaña refuerza la importancia de la vigilancia continua, la observabilidad y la protección proactiva de identidades, especialmente frente a ataques que buscan explotar los procesos de autenticación legítimos para infiltrarse en las organizaciones.

Fuente: https://thehackernews.com/2025/08/amazon-disrupts-apt29-watering-hole.html

English

English